かつてない規模のサイバー強盗Carbanakは、標的型攻撃に用いられる手法を使用しており、標的を金融機関の利用者から銀行自体に移し、直接攻撃して金銭を窃取しています。これは、金融機関を狙ったサイバー犯罪活動が、新たな段階に入り始めたことを示しています。

[本リリースは、2015年2月16日にKaspersky Labが発表したプレスリリースの抄訳です]

Kaspersky Labと国際刑事警察機構(インターポール)、欧州刑事警察機構(ユーロポール)、そして関連各国の捜査当局は、かつてない規模のサイバー強盗の犯罪計画を明らかにするために共同捜査を実施しました。世界各国の金融機関が犯罪の対象となり、約2年の間で被害額は10億ドルにのぼりました。専門家は多国籍サイバー犯罪者集団によるものと報告しており、組織のメンバーはロシアやウクライナほか、欧州諸国や中国にもいるものと見られます。

今回のサイバー強盗を実行した犯罪者集団「Carbanak(カーバナック)」は、標的型攻撃に用いられる手法を使用していました。これは、金融機関を狙ったサイバー犯罪活動が新たな段階に入り、標的を金融機関の利用者から銀行自体に移し、直接攻撃して金銭を窃取し始めたことを示しています。

この犯罪者集団は、2013年から世界30か国の100もの銀行、電子決済システム、そのほかの金融機関に攻撃を仕掛けています。Kaspersky Labのデータでは、Carbanakの標的はロシア、米国、ドイツ、中国、ウクライナ、カナダ、香港、台湾、ルーマニア、フランス、スペイン、ノルウェイ、インド、英国、ポーランド、パキスタン、ネパール、モロッコ、アイスランド、アイルランド、チェコ共和国、スイス、ブラジル、ブルガリア、オーストラリアの金融機関でした。

被害額は銀行へのハッキング史上最高とみられ、1度の攻撃で最大1,000万ドルが盗み出されたと推定されています。銀行の内部ネットワークのコンピューターを感染させてから、現金を盗み去るまでの期間は平均2~4か月でした。

犯罪者集団は、まず、スピア型フィッシングメールによって銀行職員のコンピューターにCarbanakマルウェアを感染させます。その後、行内ネットワークに侵入し、管理者のコンピューターを探し出してビデオで監視し、送金システム担当者の画面で行われているすべてを目視、記録することを可能にしました。このようにして行内の作業内容をごく細部に至るまで把握し、それを模倣して送金や引き出しを行っていました。

金銭窃取の手法

1) 1つめのケースは、金銭を盗み出す準備が整ったところで、サイバー犯罪者がオンラインバンキングシステムまたは国際的な電子決済システムを使用して、その銀行から自分の口座に送金していました。2つめのケースでは、盗まれた金銭は中国や米国の銀行に預金されていましたが、専門家はほかの国の別の銀行が受け取っていた可能性を排除していません。

2) 別のケースでは、サイバー犯罪者は会計システムの中枢部に侵入し、口座残高を引き上げ、差額を不正取引によって得ていました。たとえば、ある口座に1,000ドルの残高があった場合、犯罪者は残高を10,000ドルに変更し、9,000ドルを自分の口座に送金しますが、もとの1,000ドルはそのまま残っているため、口座名義人は何の疑問も持ちません。

3) また、サイバー犯罪者は銀行ATMのコントロールシステムを乗っ取り、予定した時間に現金を払い出すように操作します。支払いの時間になると、犯罪グループのメンバーがATMのそばで待機し、「自発的に」支払われた現金を回収します。

Kaspersky Lab グローバル調査分析チーム(GReAT)※1のプリンシパルセキュリティリサーチャー、セルゲイ・ゴロバーノフ(Sergey Golovanov)は次のように述べています。「銀行がどんなソフトウェアを使っていても攻撃者にとって何ら違いはなく、銀行は独自のソフトウェアを使っているからといって楽観視はできません。攻撃者は銀行のサービスをハッキングする必要すらないのです。一度ネットワーク内に侵入すれば、悪意ある企てを正規のアクションの影に隠す方法を学習します。非常に巧妙で、熟練したサイバー強盗でした」

インターポール デジタル犯罪捜査支援センター ディレクター、サンジェイ・ヴィルマーニ(Sanjay Virmani)氏は次のように述べています。「今回の攻撃で、サイバー犯罪者はどのようなシステムのどのような脆弱性も悪用するという事実が改めて示されました。また、サイバー攻撃とは無縁と考えられる業種は存在せず、常にセキュリティ対策を講じなければならないという事実も浮き彫りになっています。サイバー犯罪の新たな傾向を突き止めることが、インターポールとKaspersky Labの共同の取り組みにおける重点分野の1つであり、これによって進化を続ける脅威に対して、官民が自衛手段を強化できるよう支援しています」

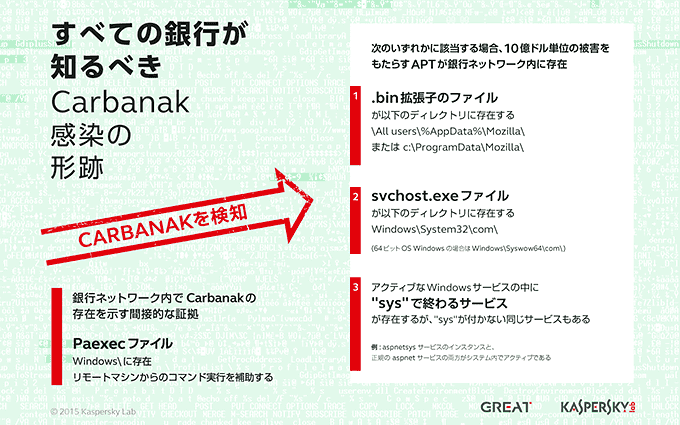

Kaspersky Labはすべての金融機関に対し、行内ネットワークをスキャンしてCarbanakが存在しないことを確認するとともに、万が一検知した場合は、捜査当局への報告を呼びかけています。

「Carbanak」の活動の詳細については、Securelist.comのブログ記事をご覧ください。

※ 1 Global Research and Analysis Team(グレート)

GReAT はKaspersky Lab の R&D で研究開発に携わる中枢部門として、脅威に関する情報収集、調査研究およびその成果発表などの活動を通じ、社内および業界をリードしています。また、マルウェアによるインシデント発生時の対応措置を担当しています。