Kimsukyは非常に短い更新頻度で攻撃ツールを更新し、使用する攻撃基盤も次々と変更するためペイロードの取得が非常に困難です。このたび、同グループが世界各地のさまざまな商用ホスティングサービスを使用して、継続的にマルチステージの指令サーバーを構成していることを突き止めました。

[本リリースは、2022年8月25日にKasperskyが発表したプレスリリースに基づき作成したものです]

Kasperskyのグローバル調査分析チーム(GReAT)※1は、主に韓国のシンクタンクを標的として積極的なサイバースパイ活動を行う、国家が支援するとみられるAPT(Advanced Persistent Threats)攻撃グループ「Kimsuky(キムスキー)」の攻撃基盤の拡大と、新たな感染チェーン「GoldDragon」クラスターを確認しました。GReATのリサーチャーは、同グループのこれまでの活動から、日本を含むアジア太平洋地域の政府機関や外交機関、報道機関、暗号資産関連企業は、この脅威を警戒する必要があると述べています。

Kasperskyが2013年に確認し調査を継続してきたKimsukyは、Thallium(タリウム)、Black Banshee(ブラックバンシー)、Velvet Chollima(ベルベットチョリマ)などの別名があります。その特徴として、攻撃ツールの更新頻度が非常に短く、それに伴い使用する攻撃基盤も次々と変更するため、セキュリティリサーチャーや自動分析システムによるペイロードの取得が非常に困難となっています。

このたび、GReATのリードセキュリティリサーチャー パク・ソンスー(Seongsu Park)は、Kimsukyが世界各地のさまざまな商用ホスティングサービスを使用して、継続的にマルチステージの指令サーバー※2 を構成していることを突き止めました。

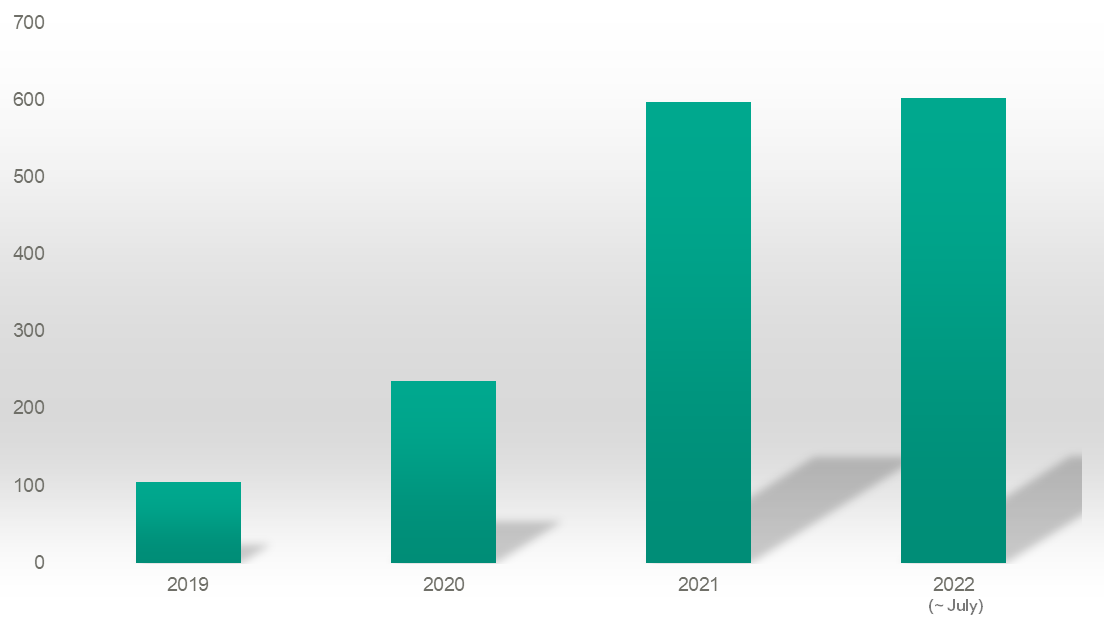

2019年の時点では100台未満だった指令サーバーの数は、今年7月の時点で603台まで増加しました。指令サーバーの急増は、Kimsukyが朝鮮半島にとどまらない活動を継続していることを表しています。

図1:Kasperskyが発見したKimsukyの指令サーバー数

図1:Kasperskyが発見したKimsukyの指令サーバー数

Kimsukyの感染チェーンGoldDragonクラスター

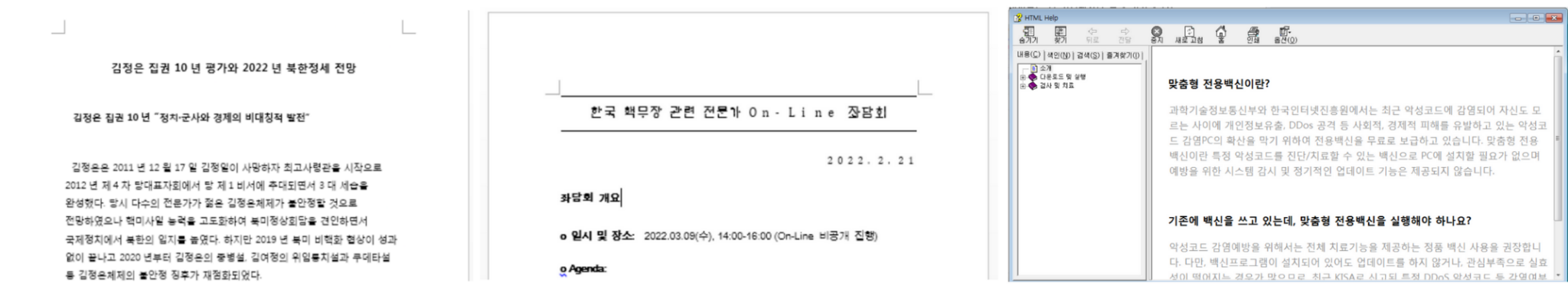

2022年初頭、GReATは、韓国のジャーナリスト、外交機関、学術機関を標的とする新たな攻撃を観測しました。このGoldDragonクラスターと名付けた攻撃では、マクロが埋め込まれたWord文書を含むフィッシングメールを特定の標的に送信することで、感染チェーンが開始されます。攻撃に使用されるさまざまなWordのおとり文書が見つかっており、その内容は主に朝鮮半島の地政学的問題に関連するものでした。

図2: GoldDragonクラスターで使用されたおとり文書の例

図2: GoldDragonクラスターで使用されたおとり文書の例

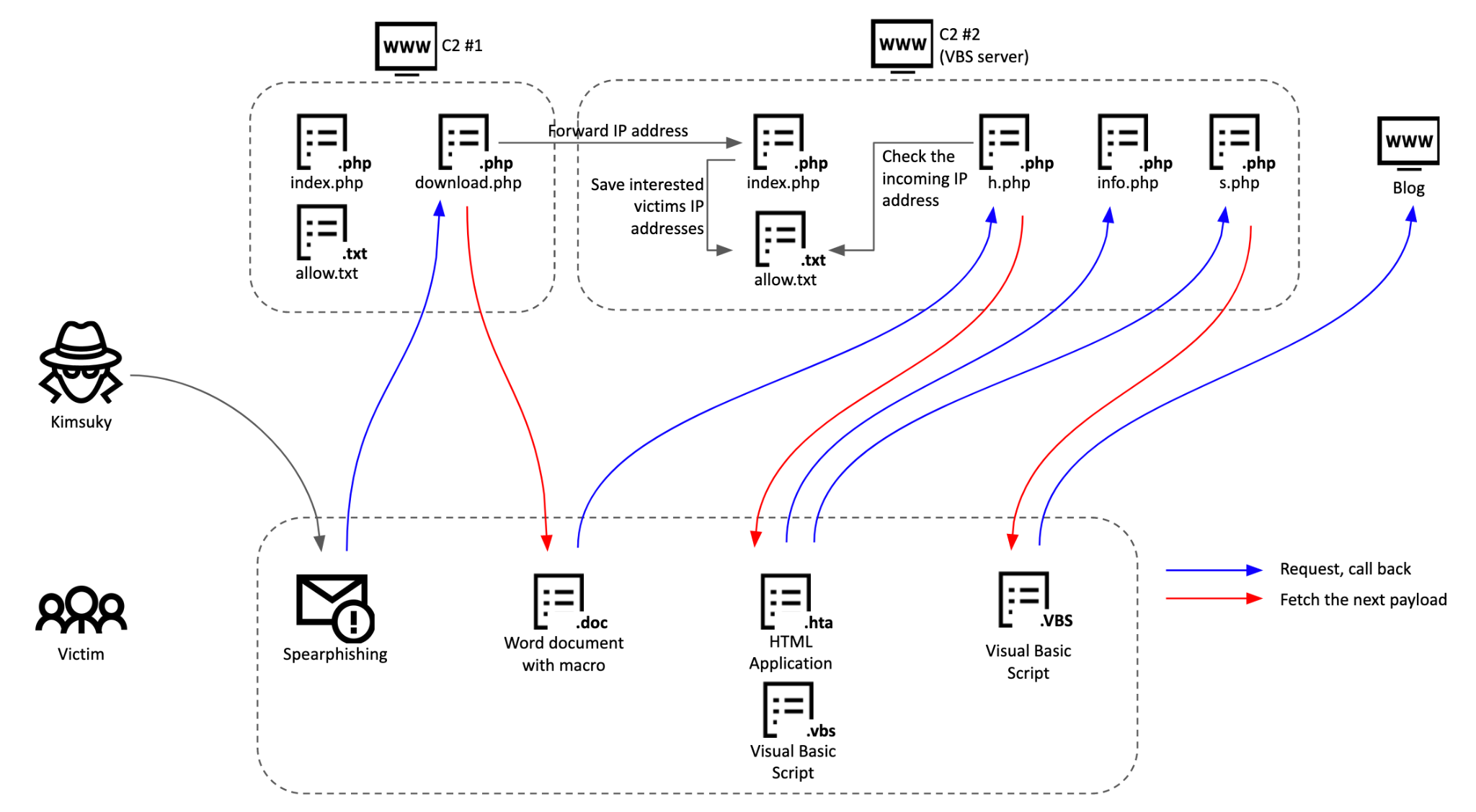

さらに調査を進めた結果、GoldDragonクラスターに関連するサーバー側のスクリプトを発見することができました。これにより、指令サーバーを使った活動の仕組みが明らかになりました。

図3:Kimsuky指令サーバーの仕組みと流れ

図3:Kimsuky指令サーバーの仕組みと流れ

1.攻撃者は、標的とする特定の個人にフィッシングメールを送付し、追加の文書をダウンロードさせます。

2.被害者がメール内のリンクをクリックすると、メールアドレスをパラメータとして第1段階の指令サーバーに接続されます。

3.第1段階の指令サーバーは、受け取ったメールアドレスのパラメーターが想定していたもので標的リストに含まれていた場合、悪意のある文書を被害者に配信します。また、第1段階のスクリプトが、被害者のIPアドレスを第2段階の指令サーバーに転送します。

4.指令サーバーから配信された悪意のある文書が開かれると、第2段階の指令サーバーに接続されます。

5.第2段階の指令サーバーにあるスクリプトが、第1段階のサーバーから転送されたIPアドレスをチェックし、同じ被害者からの想定しているリクエストであるかどうかを確認します。攻撃者はこのIP検証スキームにより、受信したリクエストが同一か否かを判断します。

6.さらに攻撃者は、次のペイロード(OSのタイプや事前定義されたユーザーエージェント文字列のチェックなど)を配信するために、複数のプロセスを使用して入念に確認します。

Kimsukyのもう一つの特徴的な手法は、標的が本当にその個人であるかどうかを確認する検証プロセスを用いていることです。悪意のある文書と無害な文書が用意されており、検証プロセスを経てどちらかが配信されることも判明しています。調査では、「2022年アジア・リーダーシップ・カンファレンス」アジェンダ、謝礼金請求フォーム、オーストラリア外交官の経歴書など、標的とした人が興味をもつであろうさまざまなトピックのおとり文書を確認しています。

パク・ソンスーは次のように述べています。「Kimsukyはマルウェア感染スキームを常に進化させ、新たな手法を用いることで分析を妨げてきました。そのため、この攻撃グループの感染チェーン全体を把握することは非常に困難です。しかし、今回の調査から、Kimsukyが指令サーバーに標的を検証するプロセスを導入していることが分かりました。サーバー側のオブジェクトの取得が困難でも、攻撃者のサーバーと被害者側のマルウェアを分析することで、攻撃者が攻撃基盤をどのように運用し、どのような手法を採用しているのか、その全容を明らかにすることができます」

■ Kimsuky APTの詳細については、Securelistブログ(英語)「Kimsuky’s GoldDragon cluster and its C2 operations」でご覧いただけます。

※1 Global Research and Analysis Team(GReAT、グレート)

GReATはKasperskyのR&Dで研究開発に携わる中核部門として、脅威に関する情報収集、調査研究およびその成果発表などの活動を通じ、社内および業界をリードしています。また、マルウェアによるインシデント発生時の対応措置を担当しています。

※2 攻撃者は指令サーバーを使用してマルウェアを制御し、悪意あるコマンドの送信やスパイウェアの操作、ペイロードの送信などを行います。