提供中のツール「Kaspersky Threat Attribution Engine」では、パスワード保護ファイル分析、脅威アクターレポートとの連携など新機能を追加しました。これに伴い、ライセンス体系も日単位から年単位に変更して提供します。

情報セキュリティソリューションを提供する株式会社カスペルスキー(本社:東京都千代田区、代表取締役社長:小林岳夫)は、脅威分析サービス「Kaspersky Threat Analysis」に「類似サンプル検索(Similarity)」ツールを新たに搭載し本日より提供開始します。また、提供中のツール「Kaspersky Threat Attribution Engine」では、パスワード保護ファイル分析、脅威アクターレポートとの連携など新機能を追加しました。これに伴い、ライセンス体系も日単位から年単位に変更して提供します。当社が提供する脅威インテリジェンスサービスのポータルサイト「Kaspersky Threat Intelligence Portal※1」から利用可能で、法人を対象とし、パートナー経由で販売します。

昨今増加を続ける企業を狙った標的型攻撃や、新たな攻撃手法を用いた高度なサイバー攻撃に対抗するには、既存のエンドポイントセキュリティ対策による防御に加え、いち早く脅威の兆候を発見するためのソリューションの導入が重要です。

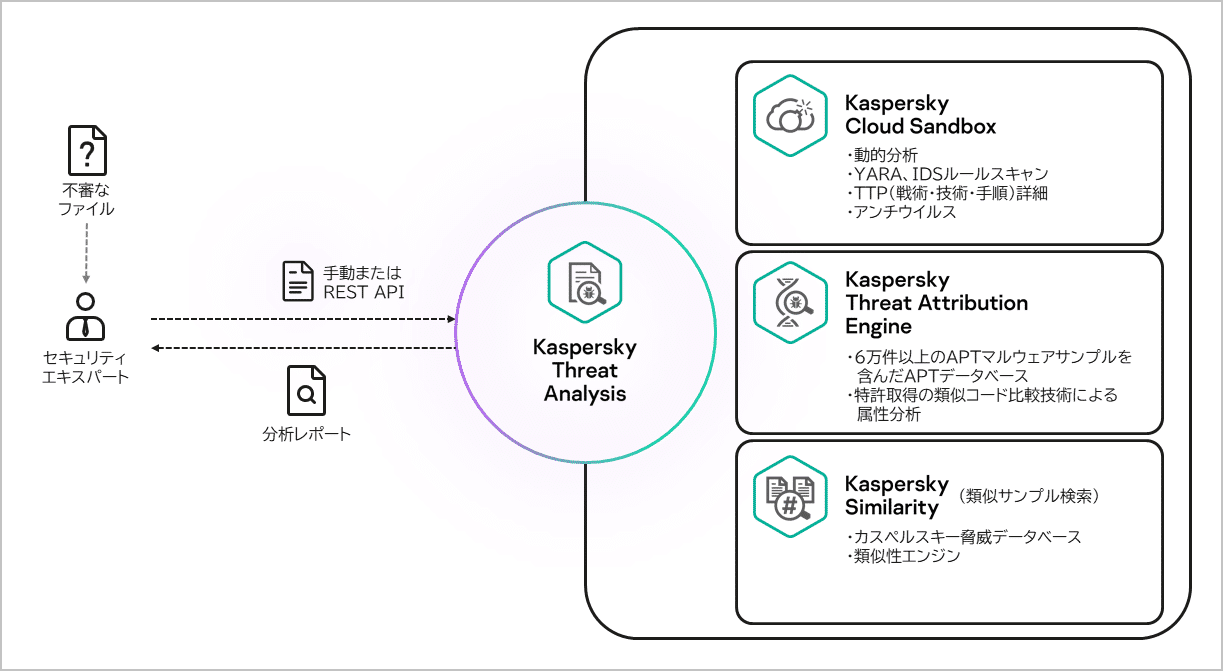

「Kaspersky Threat Analysis」は、脅威に対する十分な情報に基づいた意思決定を可能にする、包括的な脅威分析ツールセットです。動的分析、静的分析、アンチウイルス、属性分析を組み合わせてあらゆる角度から状況を分析することが可能になり、脅威の全体像を把握して攻撃が開始される前でも十分な情報に基づいた判断を下し、脅威に対し迅速かつ効果的に対応することができます。

図1:「Kaspersky Threat Analysis」に含まれる「Cloud Sandbox」「Kaspersky Threat Attribution

Engine」「類似サンプル検索」の全体像

図1:「Kaspersky Threat Analysis」に含まれる「Cloud Sandbox」「Kaspersky Threat Attribution

Engine」「類似サンプル検索」の全体像

「Kaspersky Threat Analysis」には、今回新たに追加した、類似性分析技術によって不審なファイルと類似した特徴を持つファイルの情報を提供する「類似サンプル検索」、すでに提供中の、不審なファイルをクラウド上のサンドボックスで分析する「Cloud Sandbox」および、6万件以上のAPT(持続的標的型)マルウェアサンプルを含んだAPTグループデータベースとマルウェアのコードを特許取得の独自手法で自動的に照合し、コードの類似度に基づいて特定のAPTグループまたは攻撃活動との関連付けを表示する「Kaspersky Threat Attribution Engine」があります。「Kaspersky Threat Analysis」の導入によって、サイバー脅威の全体像を把握することが可能となり、攻撃が開始される前に十分な情報に基づいた判断を下し、脅威に対し迅速かつ効果的に対応することができます。

■ 主な変更点と特徴

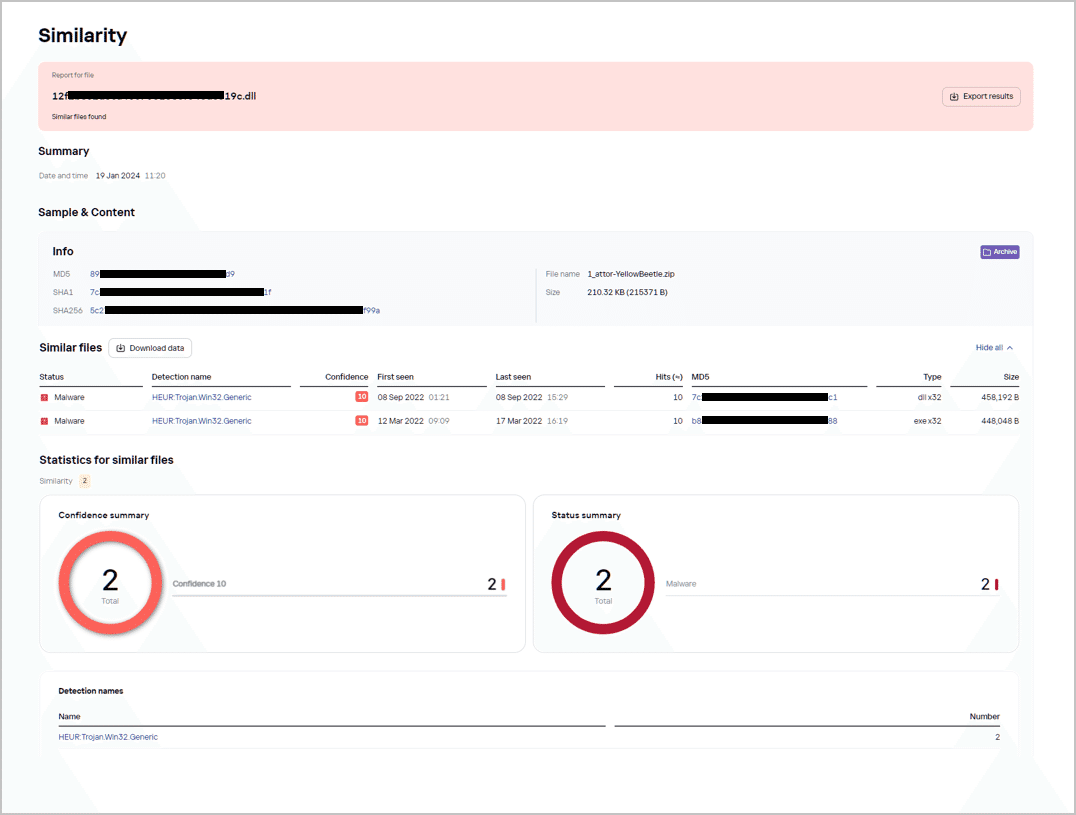

1. 新機能「類似サンプル検索」の追加

「類似サンプル検索」は、機械学習の手法を使用して分析対象となる不審なファイルの仕様を抽出し、当社が持つ既知のサイバー脅威情報から類似性を持つほかのマルウェアの情報を提供する機能です。不審なファイルがマルウェアだった場合は、その亜種の有無や特徴を把握することができます。別サービスの「Threat Lookup※2」を使用している場合は、類似性があるマルウェアのダウンロード元とダウンロード先、潜伏先(ファイルパス)、ファイル実行時のアクセス先とダウンロードされるファイルなどの詳細情報も表示します。

「類似サンプル検索」によって提供される情報をインシデントレスポンスに使用することで、不審なファイルのみを解析するだけでは分からなかった関連する亜種への対策も講じることができ、セキュリティコントロールの強化が行えます。

図2:「類似サンプル検索」機能によって発見された類似性のあるマルウェアサンプルの例

図2:「類似サンプル検索」機能によって発見された類似性のあるマルウェアサンプルの例

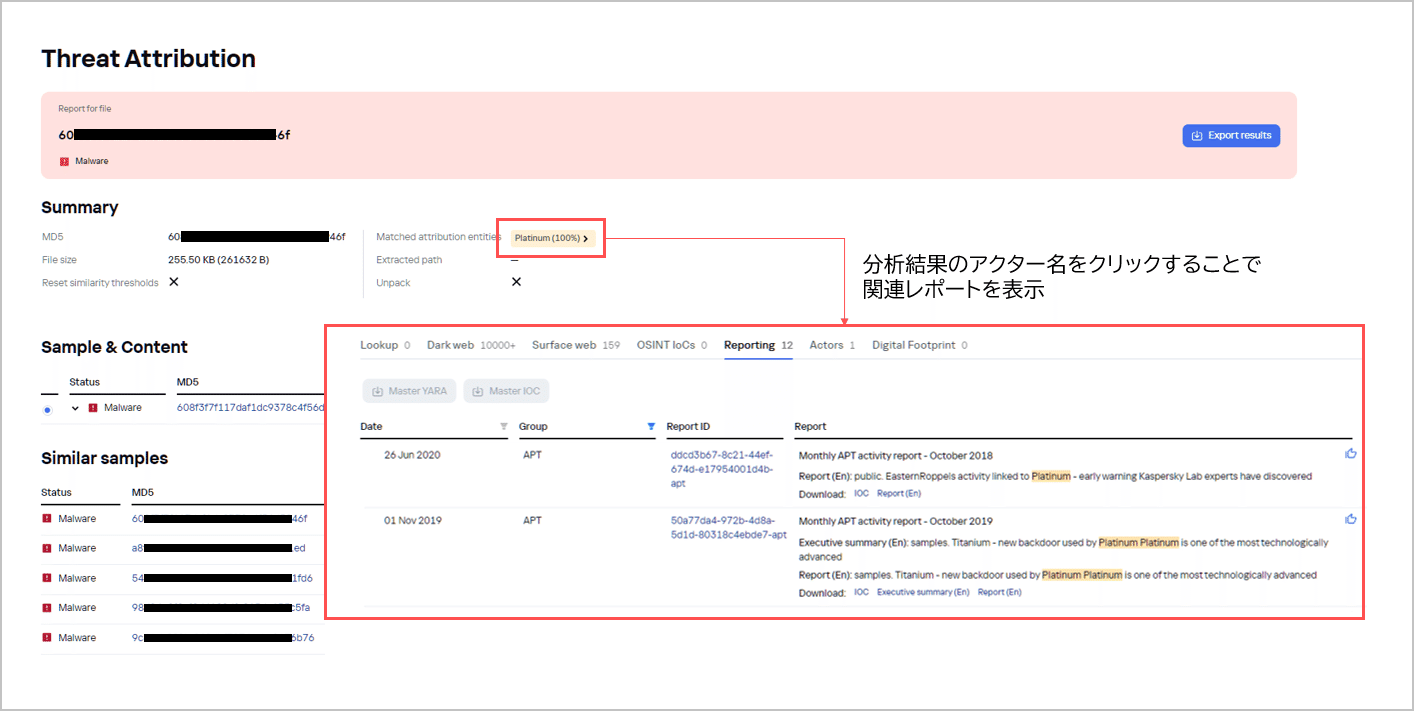

2. 「Kaspersky Threat Attribution Engine」の機能強化

「Kaspersky Threat Attribution Engine」は、分析対象の不審なファイルから抽出した16バイト長のバイナリ断片と、当社リサーチャーがこれまでにAPT攻撃に関して分析し収集したデータベースを、独自の類似コード技術を用いて比較し、特定のAPT活動グループまたは攻撃活動との関連付けを表示するものです。今回、次の機能を強化しました。

・分析対象に、パスワードで保護されたアーカイブを追加

新たにパスワードで保護されたアーカイブファイルの分析が可能になりました。パスワードで保護されたアーカイブは「Kaspersky

Threat Attribution Engine」によって解凍され、パスワード保護の無いほかのファイルと同様に全てのオブジェクトが完全に分析処理されます。

・別サービス「APT Intelligence

Reporting※3」との連携強化

「APT Intelligence Reporting」との連携を強化し、分析結果の脅威アクター名をクリックすることで、分析で特定されたアクターに関連する「APT Intelligence Reporting」のレポートの一部を抽出して表示できるようになりました(同サービスを契約している場合)。脅威アクターがペイロードをダウンロードさせるために使用する手法やツール、検知回避するための難読化の手法、ペイロード実行後に行われるバックドア設置など永続化の手法ほか技術的詳細を理解することで、脅威に対する適切な対策や脅威ハンティングを行うことが可能です。

図3:「Kaspersky Threat

Attribution Engine」により、不審なファイルは脅威アクター「Platinum」に関連することが判明した例。アクター名をクリックすることで、「APT

Intelligence Report」で提供する関連レポートの閲覧が可能(同サービスを契約している場合)

図3:「Kaspersky Threat

Attribution Engine」により、不審なファイルは脅威アクター「Platinum」に関連することが判明した例。アクター名をクリックすることで、「APT

Intelligence Report」で提供する関連レポートの閲覧が可能(同サービスを契約している場合)

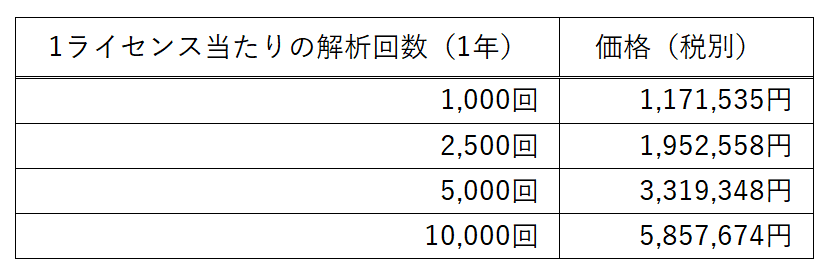

3. ライセンス体系の変更

「Kaspersky Threat Analysis」の解析回数の上限を、1日単位から1年単位に変更しました。これまでは、一日の解析回数が上限に達しなかった場合でも翌日以降への繰り越しはできませんでした。また、一日の上限に達した場合、解析を翌日まで実行することができませんでした。今回、解析回数の上限を1年単位に変更することで、ユーザーの利用状況に柔軟に対応できるライセンス体系となりました。

■ ライセンスと価格

1ライセンス当たりの1年の解析回数上限と価格は次のとおりです。 ・既存の「Kaspersky Threat Analysis」ライセンスをお持ちの場合は、該当の契約満了後に1年単位のライセンスをご利用いただけます。

・既存の「Kaspersky Threat Analysis」ライセンスをお持ちの場合は、該当の契約満了後に1年単位のライセンスをご利用いただけます。

■ 参考情報

https://www.kaspersky.co.jp/enterprise-security/threat-analysis

※1 「Kaspersky Threat Intelligence Portal」:当社が持つ各種の脅威インテリジェンスサービスを単一のインターフェースから利用できるクラウドサービスです。

※2 「Threat Lookup」:URLやIPアドレスなどの分析対象を基に、当社の脅威情報データベースに格納された脅威の兆候やファイル属性、地理位置情報データといった詳細情報を確認可能なセキュリティ情報検索エンジンです。

※3 「APT Intelligence Reporting」:当社のグローバル調査分析チーム「GReAT」が調査した最新のAPT・標的型攻撃に関する攻撃の戦術、技術および手法などをレポートで提供するサービスです。

本プレスリリースは、2024年4月4日現在の情報を基に作成しています。今後、価格の変更、仕様の変更、バージョンアップなどにより、内容の全部もしくは一部に変更が生じる可能性があります。記載されている製品名等は、各社の商標または登録商標です。