2021年1~7月にQakBotの攻撃に遭った日本のユーザー数は、前年同期間の5倍となりました。また、QakBotの最近のバージョンは、検知されることの回避やメールを窃取する機能を備えていることも判明しました。

[本リリースは、2021年9月2日にKasperskyが発表したプレスリリースに基づき作成したものです]

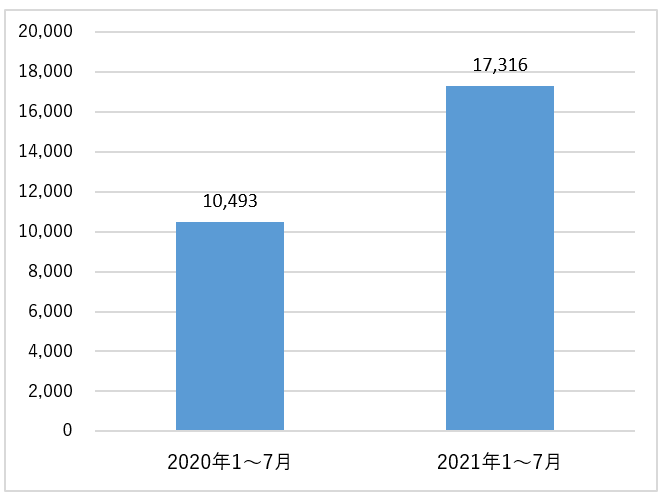

Kasperskyの調査チームはこのたび、2021年1~7月にバンキング型トロイの木馬「QakBot(別名Qbot)」の攻撃に遭遇したユーザー数はグローバルで17,316※となり、2020年1~7月の10,493から1.65倍に、日本のユーザー数は2021年1~7月は141で、2020年1~7月の28から5倍になったことを明らかにしました。今回の調査では、QakBotの最近のバージョンは、メールを窃取する機能を備えていることも判明しました。

|

|

QakBotに遭遇したカスペルスキー製品のユーザー数(グローバル、KSNデータ※) |

バンキング型トロイの木馬は金銭を目的とし、標的のコンピュータに感染後、オンラインバンキングの口座やクレジットカードの認証情報を窃取する危険なマルウェアです。「QakBot」は、数多く存在するバンキング型トロイの木馬の一つであり、2007年には存在が確認されていました。しかし、近年、QakBotの開発者はこのトロイの木馬の機能強化を続けており、現存する金銭を目的としたマルウェアの中でも最も強力で危険なものとなっています。

QakBotの最近のバージョンは、キーロギング、Cookieの窃取、パスワードやログイン情報の窃取など標準的なバンキング型トロイの木馬が持つ機能に加えて、仮想環境で実行しているかどうかを検知する機能や、定期的なセルフアップデートなど、セキュリティソリューションやマルウェア対策の専門家に見つかることを回避する技術を備えています。QakBotは仮想環境であることを検知すると、不審な活動をやめるか、または完全に機能を停止します。さらに、専門家や自動化されたツールによる分析やデバッグから自身を保護しようとします。

また、当社の調査チームがQakBotの最近のバージョンで見つけた珍しい機能は、攻撃対象のマシンからメールを窃取するというものです。盗まれたメールは、その後、標的マシンのコンタクトリストにあるユーザーに対する、さまざまなソーシャルエンジニアリング攻撃で使用されます。

Kasperskyグローバル調査分析チームのマルウェアリサーチャー石丸傑(いしまる すぐる)は次のように述べています。「当社の統計データから、世界中でQakBotの検知数が増加傾向にあることが分かりました。日本も例外ではなく、急激に増加しています。さらに、攻撃者によって次々と新たな機能が追加され、感染した際の被害および危険性も増大していることがわかりました。その中でも特に目を引いたのは電子メールの窃取機能です。盗んだメールを悪用し、Emotetのように取引先や同僚を装ったメールを標的に送りつけることで感染拡大を図っている可能性が高く、今後さらなる感染被害の増加について注視する必要があると考えます」

カスペルスキー製品は、既知のバンキング型トロイの木馬QakBotを全て検知・ブロックします。

・QakBotの詳細は、Securelistブログ(英語)「QakBot technical analysis」でご覧いただけます。

QakBotのような金融に関するサイバー脅威から身を守るために、当社の専門家は次のことを推奨しています:

- スパムメッセージ内のリンクをクリックしない、添付された文書を開かないこと。

- オンラインバンキングは、多要素認証ソリューションとともに使うこと。

- OSやソフトウェアアプリケーションなど、使用している全てのソフトウェアが最新の状態であることを確認する。(攻撃者は、一般に広く使われているプログラムの抜け穴を悪用して侵入を試みる)

- 信頼できるセキュリティソリューションを使用する。そのようなソリューションは、アクセスしようとしているURLのセキュリティをチェックし、どのサイトも保護されたコンテナで開き、金融関連情報など重要なデータの窃取を防御します。

※ 上記統計情報は全て、Kaspersky Security Network(以下KSN)で取得されたものです。KSNは、世界各地の数百万人の任意のカスペルスキー製品ユーザーから取得したサイバーセキュリティ関連のデータを高度に処理する、クラウドベースの複合インフラストラクチャーです。KSNは取得したデータをクラウド上で自動分析することで、全てのユーザーとパートナーに対して、新しい未知のサイバー脅威に対する最短の応答時間と最高レベルのプロテクションを実現します。全ての情報は、ユーザーの同意を得て取得されています。