Kaspersky Lab は、2009 年 10 月のマルウェアマンスリーレポートを発表します。

Kaspersky Lab は、2009 年 10 月のマルウェアマンスリーレポートを発表します。今月の統計から、カスペルスキーセキュリティネットワーク (KSN) を採用するすべての製品 (バージョン 2009 およびバージョン 2010) がインストールされた PC 上の数字が集計されています。統計の対象にバージョン 2010 のユーザが加わった結果、今月の 2 つのランキングでは感染件数が目立って増加しています。

1 つめのランキングでは、最初のアクセスで (オンアクセススキャナによって) 検知・駆除されたマルウェア、アドウェアおよび潜在的に危険なプログラムの TOP20 がリストアップされています。

感染した PC の台数別マルウェアランキング

| 順位 | 順位変動 | ウイルス名 | 感染した PC の台数 |

| 1 |  3

3

| Net-Worm.Win32.Kido.ir | 344745 |

| 2 |  -1

-1

| Net-Worm.Win32.Kido.ih | 126645 |

| 3 |  0

0

| not-a-virus:AdWare.Win32.Boran.z | 114776 |

| 4 |  -2

-2

| Virus.Win32.Sality.aa | 87839 |

| 5 |  6

6

| Worm.Win32.FlyStudio.cu | 70163 |

| 6 |  -1

-1

| Trojan-Downloader.Win32.VB.eql | 52012 |

| 7 |  0

0

| Virus.Win32.Induc.a | 49251 |

| 8 |  新規

新規

| Packed.Win32.Black.d | 39666 |

| 9 |  新規

新規

| Worm.Win32.AutoRun.awkp | 35039 |

| 10 |  -3

-3

| Virus.Win32.Virut.ce | 33354 |

| 11 |  リエントリ

リエントリ

| Packed.Win32.Black.a | 31530 |

| 12 |  -1

-1

| Worm.Win32.AutoRun.dui | 25370 |

| 13 |  4

4

| Trojan-Dropper.Win32.Flystud.yo | 24038 |

| 14 |  新規

新規

| Trojan-Dropper.Win32.Agent.bcyx | 22471 |

| 15 |  リエントリ

リエントリ

| Packed.Win32.Klone.bj | 21919 |

| 16 |  リエントリ

リエントリ

| Trojan.Win32.Swizzor.b | 19496 |

| 17 |  新規

新規

| Trojan-Downloader.WMA.GetCodec.s | 18571 |

| 18 |  -4

-4

| Worm.Win32.Mabezat.b | 19708 |

| 19 |  新規

新規

| Trojan-GameThief.Win32.Magania.cbrt | 17610 |

| 20 |  新規

新規

| Trojan-Dropper.Win32.Agent.ayqa | 16909 |

9 月に新たにランクインした Net-Worm.Win32.Kido.ir が、今年 3 月から常に首位をキープしていた Net-Worm.Win32.Kido.ih に代わり、今月の首位になっています。これは、感染したリムーバブルメディアが依然として主な感染源のひとつであることを証明しています。

リムーバブルメディア関連では、ランキングの常連であるAutorun.duiと同種のプログラムであるAutorun.awkpが一気に第 9 位にランクインしています。Autorun.dui とAutorun.awkp はその名の通り、リムーバブルデバイス上でマルウェアを自動実行するものです。

今月は Packed.Win32.Black.a、Packed.Win32.Klone.bj および Trojan.Win32.Swizzor.b がランキングに戻っているほか、Packed.Win32.Black.a の亜種である Black.d が新たにランクインしています。Packed.Win32.Black ファミリーは、実行ファイルを保護する正規ユーティリティの非ライセンスバージョンを使用して圧縮されたプログラムを組み込んでいます。今回のケースでは、サイバー犯罪者に人気のある ASProtect が利用されています。

同じく新たにランクインしたダウンローダ型トロイの木馬 GetCodec.s は、昨年 12 月のレポート (http://www.viruslistjp.com/analysis/?pubid=204792047) でご紹介した GetCodec.r の亜種です。GetCodec.r と同様に、P2P-Worm.Win32.Nugg を利用して GetCodec.s を拡散させています。

かつてネット界を騒がせた Magania ファミリーが再び活動を活発化させているのも興味深い事実です。7 月に Trojan-GameThief.Win32.Magania.biht が「感染した Web ページからのダウンロード試行回数別ランキング」にランクインしたほか、10 月には新しい亜種である Magania.cbrt、また、同じく Magania ファミリーに属する Trojan-Dropper.Win32.Agent.ayqa が今回の「感染した PC の台数別マルウェアランキング」に入っています。

1 つ目のランキングの状況をまとめると、リムーバブルメディアを通じて拡散するマルウェアが依然として多い一方で、まだ危機的な状況とはいえないものの、オンラインゲームを狙ったトロイの木馬の活動が顕著になっていることがわかります。

2 つめのランキングはウェブアンチウイルスコンポーネントの統計結果であり、インターネットの状況を反映しています。ランキングの対象は、Web ページで検知されたマルウェアおよび Web ページからダウンロードされたマルウェアです。

今月のランキングではかなりの変化が見られます。

感染したWebページからのダウンロード試行回数別マルウェアランキング

| 順位 | 順位変動 | ウイルス名 | ダウンロード試行回数 |

| 1 |  新規

新規

| Trojan-Downloader.JS.Gumblar.x | 459779 |

| 2 |  新規

新規

| Trojan-Downloader.JS.Gumblar.w | 281057 |

| 3 |  0

0

| Trojan-Downloader.HTML.IFrame.sz | 192063 |

| 4 |  -3

-3

| not-a-virus:AdWare.Win32.Boran.z | 171278 |

| 5 |  -3

-3

| Trojan.JS.Redirector.l | 157494 |

| 6 |  -1

-1

| Trojan-Clicker.HTML.Agent.aq | 118361 |

| 7 |  新規

新規

| Trojan-Downloader.JS.Zapchast.m | 112710 |

| 8 |  リエントリ

リエントリ

| Trojan.JS.Agent.aat | 107132 |

| 9 |  新規

新規

| Trojan-Downloader.JS.Small.oj | 60425 |

| 10 |  新規

新規

| Exploit.JS.Agent.apw | 50939 |

| 11 |  -7

-7

| Exploit.JS.Pdfka.ti | 46303 |

| 12 |  新規

新規

| Trojan.JS.Popupper.f | 39204 |

| 13 |  -1

-1

| Trojan-Downloader.JS.IstBar.bh | 34944 |

| 14 |  新規

新規

| Trojan.JS.Zapchast.an | 30546 |

| 15 |  -6

-6

| Trojan-Downloader.JS.LuckySploit.q | 29105 |

| 16 |  新規

新規

| Trojan-Downloader.JS.Agent.env | 27405 |

| 17 |  新規

新規

| Trojan-Dropper.Win32.Agent.ayqa | 26994 |

| 18 |  リエントリ

リエントリ

| Trojan-Clicker.HTML.IFrame.mq | 26057 |

| 19 |  新規

新規

| Trojan-GameThief.Win32.Magania.bwsr | 26032 |

| 20 |  新規

新規

| Exploit.JS.Agent.anr | 25517 |

今回ランキングの上位 2 位を占めているのは、Gumblar の新種です。これは 5 月末に出現した後、6 月のランキングで他を圧倒して第 1 位になった Gumblar の亜種です。

Gumblar の新しい亜種は、従来の亜種よりも高度な技術を使って Web サイトに感染します。これまでは、犯罪者の Web サイトに配置されたスクリプトを実行するコードが、正規の Web ページに埋め込まれていました。ところが今回ランクインした亜種による被害例を見ると、感染した Web サイトに埋め込まれているのは、別の正規の Web サイトに配置されたスクリプトへのリンクです。正規の Web サイトが感染源になっているため、ネットワークの感染駆除や分析がいっそう困難です。このスクリプトは、Adobe Acrobat およびAdobe Reader の脆弱性 (http://cve.mitre.org/cgi-bin/cvename.cgi?name=2007-5659、http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2008-2992、http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2009-0927)、Adobe Flash Player の脆弱性 (http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2007-0071)、Microsoft Office の脆弱性 (http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2009-2496) を悪用して Trojan-PSW.Win32.Kates.j をダウンロードします。中には、スクリプト自体にトロイの木馬を含むバージョンもあります。その場合は、実行されたスクリプトが被害者の PC に Kates.j のダウンロードを試み、ダウンロードに成功すると Kates.j が自動実行します。感染の主な目的は Web サイトへのログイン情報などを盗み出すことであり、この情報が別の Web サイトの感染に利用される可能性があります。

Gumblar を利用した攻撃は綿密に計画されたものでしたが、当社のアナリストが即時に対応した結果、攻撃に関わるすべてのマルウェアが速やかに定義データベースに追加されました。新型 Gumblar に関しては、プレスリリースもご参照下さい。

(http://www.kaspersky.co.jp/news?id=207578788)

悪意あるスクリプトを複数のパートに分割する手法は、ますます一般的となっています。今月ランクインしたマルウェアのうち、この手法を使って開発されたものは 4 分の 1 に相当します。具体的には、次のマルウェアが該当します:Trojan-Downloader.JS.Zapchast.n、Trojan-Downloader.JS.Small.oj、Exploit.JS.Agent.apw、Trojan.JS.Zapchast.an、Trojan-Downloader.JS.Agent.env。

1 つ目のランキングでご紹介した Trojan-Dropper.Win32.Agent.ayqa は 2 つ目のランキングにもランクインしており、また、オンラインゲームのパスワードを盗むトロイの木馬、Trojan-GameThief.Win32.Magania.bwsr もランキングに入っています。

今月の状況をまとめると、ダウンローダ型トロイの木馬 Gumblar の新しい亜種による正規 Web サイトの大規模感染が特徴的だったと言えるでしょう。また、悪意あるスクリプトを複数のパートに分ける手法の増加傾向も顕著です。

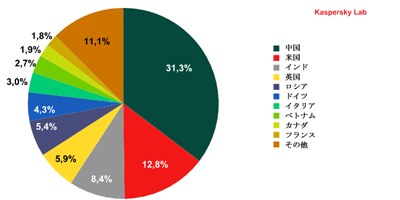

Web サイトを通じて最も多く感染の試みが観測された国