11 月にユーザにとっても最も深刻な脅威となったのは、ドライブバイダウンロードでした。ドライブバイダウンロードによる攻撃では、ユーザが正規の Web サイトを訪問するだけで PC が感染する可能性があります。

インターネット上の脅威 : ドライブバイダウンロード

11 月にユーザにとっても最も深刻な脅威となったのは、ドライブバイダウンロードでした。ドライブバイダウンロードによる攻撃では、ユーザが正規の Web サイトを訪問するだけで PC が感染する可能性があります。

ドライブバイダウンロード攻撃で PC がどのように感染するか簡単にご説明しましょう。まずユーザは改ざんされた正規の Web サイト、あるいはサイバー犯罪者が所有する、リダイレクトが設定された Web サイトを訪問します。リダイレクトスクリプトで最近最もよく使われているものに Downloader.JS.Pegel があります。スクリプトリダイレクトによってスクリプトダウンローダにリダイレクトされたのち、スクリプトダウンローダがエクスプロイトを起動します。通常、エクスプロイトはユーザの PC にダウンロードされると、悪質な実行ファイルを起動します。これらのファイルは多くの場合、脆弱性のあるプログラムに対するバックドアです。

インターネット上で検知されたマルウェア Top 20 には、9 つのエクスプロイトがランクインしており、ドライブバイダウンロード攻撃で使用される 3 つのリダイレクトとスクリプトダウンローダを含んでいます。

リダイレクトおよびスクリプトダウンローダ

ドライブバイダウンロード攻撃はリダイレクトから始まりますが、実際に 11 月のランキングに入っているのが、Trojan.HTML.IFrame.dl (5 位)、Trojan.JS.IFrame.pg (10 位)、Trojan.JS.Redirector.lc (20 位)、Trojan.JS.Redirector.np (25 位)、Trojan-Downloader.JS.Iframe.bzn (29 位) です。

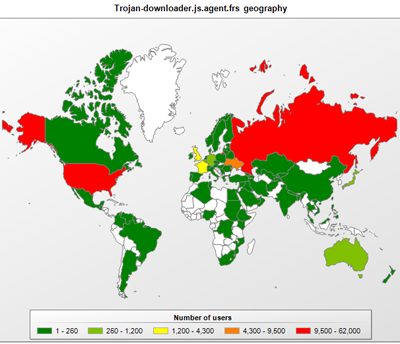

ランキングの 2 位は Trojan-Downloader.JS.Agent.frs で、ユーザが不幸にも感染したWebサイトを訪問してしまい Trojan-Downloader.JS.Agent.frs にリダイレクトされると、Java、PDF、および JavaScript の脆弱性を悪用するエクスプロイトが Backdoor.Win32.Shiz や Backdoor.Win32.Blakken のようなバックドアのダウンロードを試みます (Black Energy 2 ) 。

![]()

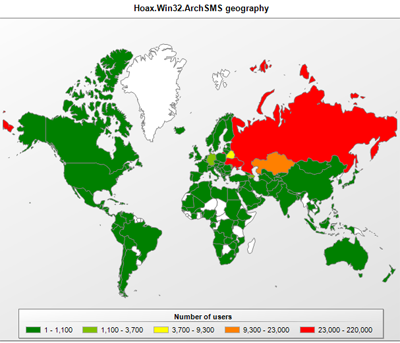

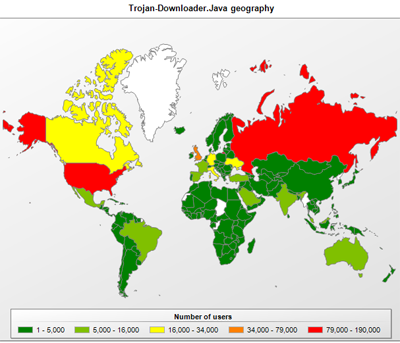

Trojan-Downloader.JS.Agent.frs の地域的分布

Trojan-Downloader.JS.Agent.frs による感染の被害が最も多かったのは米国、ロシア、フランスおよび英国です。

Java ベースのダウンローダおよびエクスプロイト

マルチプラットフォームの Java 言語で記載されたマルウェアは、昨年まではほとんど見られませんでしたが、最近ではより多く見られるようになっています。

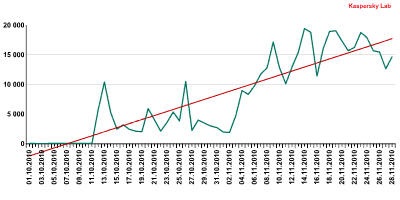

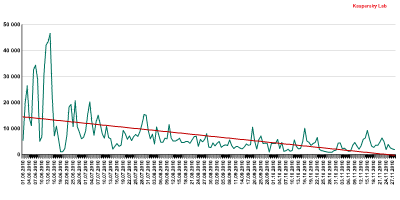

最近 2ヶ月間で、Trojan-Downloader.Java.OpenConnection のファミリーに属するマルウェアが著しく増えています。これらのマルウェアはドライブバイダウンロード攻撃でエクスプロイトと同じような働きをしますが、被害者のPCにマルウェアをダウンロードするのに、エクスプロイトのように脆弱性を悪用するのではなく、URL クラスの OpenConnection メソッドを使います。

![]()

Trojan-Downloader.Java.OpenConnection の検知数推移 (2010 年 10 月-11 月)

11 月のインターネット上のマルウェアランキングでは Trojan-Downloader.Java.OpenConnection.bu が首位になっています。Trojan-Downloader.Java.OpenConnection.bu 以外にOpenConnection メソッドを使用するマルウェアは 21 位と 26 位になっています。

![]()

Exploit.JS.Pdfka ファミリーの検知推移 (2010 年 6 月-11 月)

Java で記載されたダウンローダの地域的分布は、Trojan-Downloader.JS.Agent.frs の分布と一致しています。このことは、サイバー犯罪者がドライプバイダウンロード攻撃を行うためにJava ダウンローダとスクリプトダウンローダを一緒に使用していることを示しています。

Java ダウンローダに加えて、Java ベースのエクスプロイトも数を増しています。好例としては、getSoundBank 関数の古い脆弱性 CVE-2009-3867 を悪用するエクスプロイトが挙げられます。前述のダウンローダ Trojan-Downloader.JS.Agent.frs も Javaベースのエクスプロイトを使用しています。

Java がこれほどサイバー犯罪者に人気があるのは、Java がマルチプラットフォームのプログラミング言語であるためです。Java ベースのマルウェアは、Java 仮想マシンがインストールされたすべてのオペレーションシステム上で実行できます。

PDF エクスプロイト

また、PDF 形式のドキュメントの脆弱性や機能を狙ったエクスプロイトも検知されています。多くは JavaScript で記載されており、24 位の Exploit.JS.Pdfka.cyk や28 位の Exploit.JS.Pdfka.cyy のようなユニークなダウンローダがその例です。しかし、最近 6ヶ月間で PDF ドキュメントの脆弱性を狙った Pdfka ファミリーのマルウェア検知率は、全体としては減少傾向にあります。

![]()

スクリーンショットの内容は、ロシアの機械設計者によるマニュアルを高速でダウンロードするオプションがリストアップされています

理由としては、Adobe が製品の脆弱性の修正に力を入れていることが挙げられます。11 月にはサンドボックス機能を備えた Adobe Reader X がリリースされましたが、このサンドボックス機能により、エクスプロイトに対してより効果的に対抗できるようになっています。

インターネット上のマルウェアランキング TOP20

| 順位 | 順位変動 | マルウェア名 | ユーザ数 |

| 1 |  新規

新規

| Trojan-Downloader.Java.OpenConnection.bu | 167617 |

| 2 |  新規

新規

| Trojan-Downloader.JS.Agent.frs | 73210 |

| 3 |  1

1

| Exploit.Java.CVE-2010-0886.a | 68534 |

| 4 |  新規

新規

| Trojan.HTML.Iframe.dl | 56075 |

| 5 |  1

1

| Trojan.JS.Agent.bhr | 46344 |

| 6 |  -3

-3

| Exploit.JS.Agent.bab | 42489 |

| 7 |  6

6

| Trojan.JS.Agent.bmx | 40181 |

| 8 |  新規

新規

| Trojan.HTML.Agent.di | 35464 |

| 9 |  29

29

| Trojan.JS.Iframe.pg | 28385 |

| 10 |  74

74

| Trojan.JS.Redirector.nz | 26203 |

| 11 |  9

9

| Trojan.JS.Popupper.aw | 25770 |

| 12 |  新規

新規

| Trojan-Downloader.Java.Agent.il | 23048 |

| 13 |  -2

-2

| AdWare.Win32.FunWeb.q | 22922 |

| 14 |  11

11

| Trojan-Downloader.Win32.Zlob.aces | 22443 |

| 15 |  3

3

| AdWare.Win32.FunWeb.ci | 19557 |

| 16 |  -1

-1

| Exploit.JS.CVE-2010-0806.b | 19487 |

| 17 |  -3

-3

| Exploit.JS.CVE-2010-0806.i | 18213 |

| 18 |  9

9

| Exploit.SWF.Agent.du | 17649 |

| 19 |  -3

-3

| Trojan.JS.Redirector.lc | 16645 |

| 20 |  -10

-10

| Trojan-Downloader.Java.Agent.hx | 16242 |

偽のアーカイブ

もう 1 つの傾向として以前ご紹介した偽のアーカイブの使用は、現在まだ注意が必要です。偽のアーカイブの拡散方法は非常に効果的なもので、ユーザが検索サイトで何かを検索しようとすると、探している情報に関するバナーを含んだページが自動的に生成されます。

次にユーザは、アーカイブのコンテンツにアクセスするために、プレミアムレートの番号に SMS メッセージを送信するように要求されます。ユーザが SMS メッセージを送付しても、アーカイブは空か、あるいは「壊れて」いるか、中身は torrent ファイルであったりします。

以下は偽のアーカイブのダウンロードを勧めるページの例です。

偽のアーカイブはカスペルスキーの製品で Hoax.Win32.ArchSMS ファミリーとして検知されます。ArchSMS は CIS 地域で多くブロックされます。

ユーザの PC 上で検知されたマルウェアランキング TOP20

| 順位 | 順位変動 | マルウェア名 | ユーザ数 |

| 1 |  0

0

| Net-Worm.Win32.Kido.ir | 328268 |

| 2 |  1

1

| Net-Worm.Win32.Kido.ih | 128973 |

| 3 |  -1

-1

| Virus.Win32.Sality.aa | 122482 |

| 4 |  0

0

| Trojan.JS.Agent.bhr | 68781 |

| 5 |  1

1

| Virus.Win32.Virut.ce | 63931 |

| 6 |  2

2

| Worm.Win32.FlyStudio.cu | 61320 |

| 7 |  2

2

| Virus.Win32.Sality.bh | 58055 |

| 8 |  -1

-1

| Packed.Win32.Katusha.o | 58026 |

| 9 |  -4

-4

| Exploit.JS.Agent.bab | 48828 |

| 10 |  3

3

| Worm.Win32.Autoit.xl | 43732 |

| 11 |  1

1

| Trojan-Downloader.Win32.VB.eql | 41037 |

| 12 |  -1

-1

| Exploit.Win32.CVE-2010-2568.b | 40844 |

| 13 |  -3

-3

| Exploit.Win32.CVE-2010-2568.d | 39108 |

| 14 |  1

1

| Trojan-Downloader.Win32.Geral.cnh | 38781 |

| 15 |  -1

-1

| Worm.Win32.Mabezat.b | 33997 |

| 16 |  新規

新規

| Packed.Win32.Klone.bq | 30623 |

| 17 |  -8

-8

| Trojan.JS.Agent.bmx | 29286 |

| 18 |  新規

新規

| AdWare.Win32.FunWeb.gq | 26573 |

| 19 |  -3

-3

| Worm.Win32.VBNA.b | 25249 |

| 20 |  -1

-1

| Trojan-Dropper.Win32.Flystud.yo | 24133 |

サイバー犯罪者にとって、ローカルネットワークおよびリムーバブルメディアを通して拡散する脅威は依然として魅力的なものです。

これは、11 月のランキングで Virus.Win32.Sality.aa (3位) 、Virus.Win32.Virut.ce (6位)、Virus.Win32.Sality.bh (8位) が上位にランクインしている事実からも明らかです。この種のマルウェアは実行ファイルも感染できるため、危険度が増しています。

Conficker とも呼ばれる Kido など、すでにパッチが配布されている脆弱性を狙ったマルウェアもランキングに入っています。ショートカットファイルの脆弱性 CVE-2010-2568 を悪用するエクスプロイトは今回も 13 位と 14 位にランクインしており、危険がまだ去っていないことを示しています。この種のエクスプロイトは Stuxnet や他のマルウェアを拡散するのに広く使用されています。感染を防ぐには、オペレーションシステムおよびソフトウェアの更新が利用可能になったらすぐに適用することが極めて重要です。