「EarlyRat」はリモートアクセス型トロイの木馬(RAT)です。Andarielは2022年半ばに有名なスパイウェア「DTrack」とランサムウェア「Maui」を使用したことで知られていますが、それらと並行してEarlyRatも使用しています。この新たな分析結果は、特定作業に必要な時間を短縮し、攻撃を初期段階で検知することにつながり、防御の策定にも役立ちます。

本リリースは、2023年6月28日にKasperskyが発表したプレスリリースに基づき作成したものです]

Kasperskyのグローバル調査分析チーム(GReAT)※はこのたび、悪名高いAPT (持続的標的型)攻撃グループ「Lazarus(ラザルス)」のサブグループである「Andariel(アンダリエル)」の活動に関するマルウェアを調査する中で、「EarlyRat(アーリーラット)」と呼ぶ新たなリモートアクセス型トロイの木馬(RAT)を発見しました。Andarielは2022年半ばに、有名なスパイウェア「DTrack(ディートラック)」とランサムウェア「Maui(マウイ)」を使用したことで知られていますが、それらと並行してEarlyRatも使用していることになります。EarlyRatは、ほかのRATと同様に、感染先マシンのシステム情報を収集し、指令サーバー(C2)に送信します。この新たな分析結果は、特定作業に必要な時間を短縮し、攻撃を初期段階で検知することにつながり、防御の策定にも役立ちます。

APT攻撃グループのAndarielは、Lazarusグループ内で10年以上活動を続けており、GReATのリサーチャーの監視対象となっています。先日、リサーチャーはAndarielのある攻撃活動を発見し調査する中で、それまで文書化されていなかったマルウェアファミリーおよび追加の戦術、技術、手順(TTPs)を特定しました。

その攻撃活動でAndarielは、既知のApache Log4jの脆弱性(ぜいじゃくせい)を悪用してマシンに感染し、指令サーバー(C2)から追加のマルウェアをダウンロードします。最初にダウンロードされたマルウェアは捕捉することができませんでしたが、Log4jのエクスプロイト悪用した直後にDTrackバックドアがダウンロードされることを確認しました。

GReATのリサーチャーがコマンド実行プロセスを再現できた時に、興味深い点が浮かび上がりました。それは、Andarielの攻撃活動におけるコマンドの実行が、恐らくは経験の浅い、人間のオペレーターによって行われていたことです。その証拠に、例えば、オペレーターは「Program」とすべきところを誤って「Prorgam」と記述するほか、大量の誤りやタイプミスが見つかりました。

調査したLog4jの脆弱性を悪用したケースの一つで、リサーチャーはEarlyRatのあるバージョンに初めて気づきました。Log4jの脆弱性を介してダウンロードされたものと推測していましたが、ほかのサンプルも分析したところ、おとり文書が最終的にEarlyRatを展開していたケースがあることも判明しました。

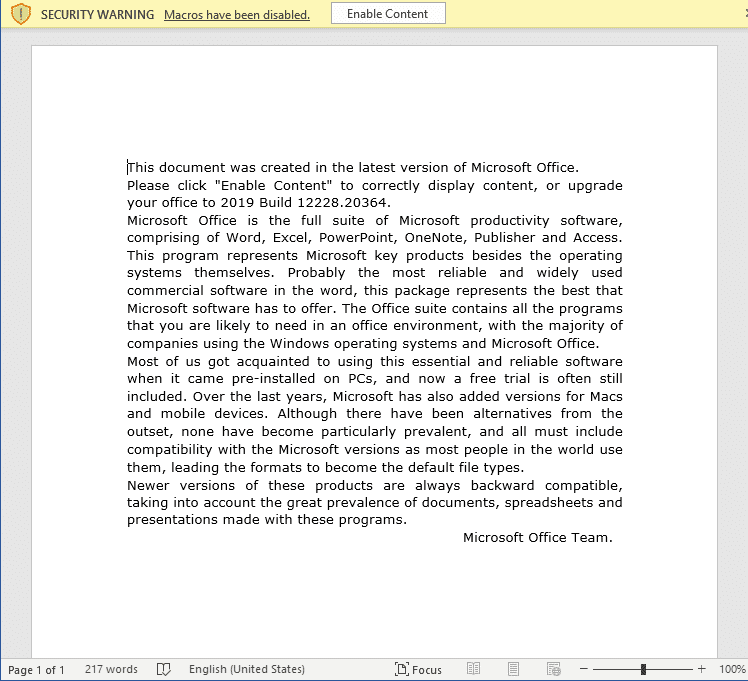

図1: EarlyRatの展開に利用されたおとり文書の例

図1: EarlyRatの展開に利用されたおとり文書の例

EarlyRatはほかのRATと同様に、感染先マシンのシステム情報を収集し、固有のテンプレートを使用してその情報を指令サーバー(C2)に送信します。送信されるデータには、一意のマシン識別子(ID)や実際のコンテンツを含むクエリなどがあり、これらはIDフィールドで指定された暗号鍵を使用して暗号化されます。

EarlyRatの機能はシンプルで、主にコマンドの実行に限定されています。興味深いことに、EarlyRatは以前Lazarusにより展開されたマルウェア「MagicRat」とかなり類似している部分があります。例えば、フレームワークの使用(MagicRatはQT、EarlyRatはPureBasic)や、機能が限定的である点です。

KasperskyのGReATでシニアセキュリティリサーチャーを務めるジョーント・ファン・デア・ウィール(Jornt van der Wiel)は次のように述べています。「広範なサイバー犯罪の世界では、多数の攻撃者やグループが流動的な構成で活動しています。ほかのグループや第三者だと考えられる関係者からでもコードを流用して、異なるタイプのマルウェアを切り替えながら攻撃を行うことも頻繁にあります。そのような複雑性に加えて、LazarusにおけるAndarielのようなAPTグループのサブグループは、ランサムウェアの展開といった典型的なサイバー犯罪にも関与しています。私たちがAndarielに対して行ったように、戦術、技術、手順(TTPs)に注目することにより、攻撃者がどのような手段を用いているのかを把握することは、特定作業にかかる時間を大幅に短縮し、早い段階で攻撃を検知することにつながります」

■ Andarielの攻撃活動について詳細は、Securelistブログ(英語)「Andariel’s silly mistakes and a new malware family」でご覧いただけます。

■ 既知または未知の攻撃者による標的型攻撃から企業を守るために、以下の対策を講じることをお勧めします。

・SOCチームが最新の脅威インテリジェンスにアクセスできるようにする。 Kaspersky Threat Intelligence Portalは、当社の脅威インテリジェンスに対する一元的なアクセスポイントであり、当社が過去20年間に収集したサイバー攻撃に関するデータと知見を提供するものです

・GReATの専門家が開発した、サイバーセキュリティチームのスキル向上を目的としたオンライントレーニングで、最新の標的型攻撃に対処できるようにする

・サイバー攻撃インシデントをエンドポイントレベルで検知、調査し、タイムリーに修復するKaspersky Endpoint Detection and ResponseなどのEDRソリューションを実装する

・エンドポイント保護に加え、Kaspersky Anti Targeted Attack Platformなど、高度な脅威をネットワークレベルで早期に検知するセキュリティソリューションを採用する

・多くの標的型攻撃では、初期感染にフィッシングやソーシャルエンジニアリング手法が使用されていることから、Kaspersky Automated Security Awareness

Platformなどで、セキュリティ意識向上トレーニングを導入し、社員が実践的なスキルを学べる機会をつくる

※ Global Research and Analysis Team(GReAT、グレート)

GReATはKasperskyの研究開発の中核部門として、脅威に関する情報収集、調査研究およびその成果発表などの活動を通じ、社内および業界をリードしています。また、マルウェアによるインシデント発生時の対応措置を担当しています。