過去3年の間にサイバー犯罪者が最も多く使用した情報窃取型マルウェアは「Redline」となっており、新種の情報窃取型マルウェア「Lumma」「Stealc stealer」も増加しています。

[本リリースは、2024年4月9日にKasperskyが発表したプレスリリースに基づき作成したものです]

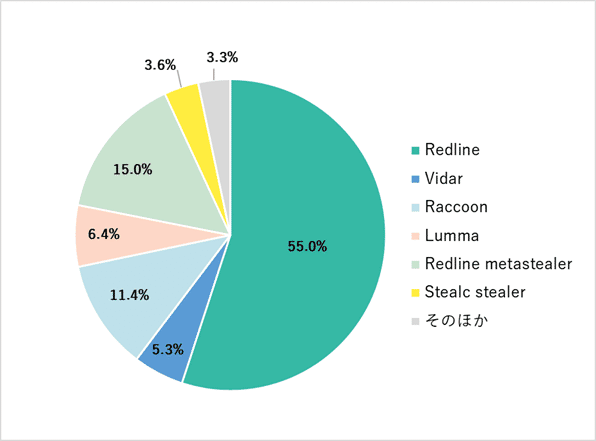

KasperskyのDigital Footprint Intelligence部門がこのたび、ダークウェブ上の情報窃取型マルウェア(インフォスティーラー)のログファイルを収集し分析した結果、2023年に発生した感染ケースの55%で、マルウェア「Redline」が使用されていたことが判明しました※1。マルウェア開発市場は、「Lumma」のような新しい情報窃取型マルウェアの登場によって成長を続けていますが、過去3年の間にサイバー犯罪者が最も多く使用した情報窃取型マルウェアは「Redline」となっています。情報窃取型マルウェアは、感染したデバイスからログイン情報など機密性の高い情報を窃取し、個人や企業のシステムに深刻な脅威をもたらすため、警戒を怠らないことが極めて重要になります。

Digital Footprint Intelligence部門が、ダークウェブ上で取引、あるいはフリーで配布されていた情報窃取型マルウェアのログファイルから収集した情報を分析した結果、2023年に情報窃取型マルウェアに感染したデバイスの55%で「Redline」が使用されていたことが判明しました。「Redline」は、Chromiumベースのブラウザーや Geckoベースのブラウザーからユーザー名やパスワード、オートフィルデータを、仮想通貨ウォレットやインスタントメッセンジャー、FTP/SSH/VPN クライアントからはデータを、またデバイスから特定の拡張子を持つファイルなどを窃取します。「Redline」は、スパムメールやサードパーティのローダーなどさまざまな方法で拡散します。

グラフ1:情報窃取型マルウェアの種別割合(2023年、データはKaspersky Digital Footprint

Intelligenceより)

グラフ1:情報窃取型マルウェアの種別割合(2023年、データはKaspersky Digital Footprint

Intelligenceより)

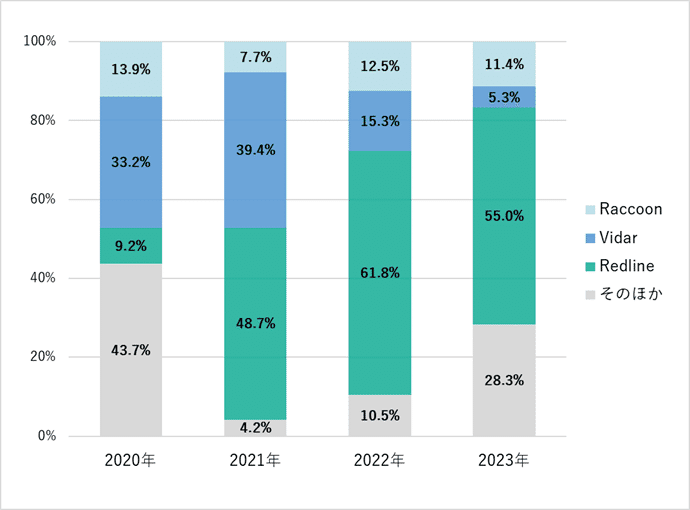

「Redline」は2021年に使用が増加し、それ以降は感染したデバイスの約半数を占めています。当社の脅威モニタリングサービス「Kaspersky Digital Footprint Intelligence」が、2020年から2023年に情報窃取型マルウェアのログファイルのメタデータによって特定した種類は、合計約100に上ります。

グラフ2:主な情報窃取型マルウェア「Redline」「Vidar」「Raccoon」の種別、年度別の検知割合(2020年~2023年、データはKaspersky

Digital Footprint Intelligenceより)

グラフ2:主な情報窃取型マルウェア「Redline」「Vidar」「Raccoon」の種別、年度別の検知割合(2020年~2023年、データはKaspersky

Digital Footprint Intelligenceより)

情報窃取型マルウェア開発の闇市場は拡大を見せており、これは新種の情報窃取型マルウェアの人気がサイバー犯罪者の間で高まっていることからも明らかです。2021年は4.2%だった新しい情報窃取型マルウェアに感染したデバイスの割合は、2023年には28.3%に増加しました。特に2023年は、2022年に出現し、MaaS形式の配布モデルによって利用が拡大した「Lumma」だけで、感染全体の6.4%を占めていました。(グラフ1)「Lumma」はさまざまなログイン情報を窃取しますが、中でも仮想通貨ウォレットにフォーカスし、電子メールやYouTube、Discordのスパム攻撃活動を通じて拡散しました。また、「Stealc stealer」も際立っており、2023年の感染デバイス数の3.6%を占めています。

Digital Footprint Intelligence部門のエキスパート、セルゲイ・シェルベリ(Sergey Shcherbel)は次のように述べています。「高度な技術を持たないサイバー犯罪者であっても、あらかじめ作成された悪意のあるソリューションをサブスクリプションとして購入することで、そのマルウェアを使用してサイバー攻撃を仕掛けることができます。情報窃取型マルウェアは感染したデバイスから、ログイン情報など、機密性の高い認証情報を窃取します。漏えいした認証情報は、闇市場で売買され、不正アクセスによる窃取やソーシャルエンジニアリング、なりすましなど、さまざまな攻撃の実行に使用される可能性があり、個人や企業のシステムに深刻な脅威をもたらすため、警戒を怠らないことが極めて重要になります」

■ 情報窃取型マルウェアの脅威に関する調査詳細PDFは、「Fortify against (pass ****) leaks forever」(英語)よりダウンロードしていただけます。また、お客様企業から流出したパスワードの有無について、当社の専門家がダークウェブ市場を分析し特定するサービスをご紹介しています。

■ 脅威モニタリングサービス「Kaspersky Digital Footprint Intelligence」詳細はこちらでご覧いただけます。

※1 分析では、公開されたログファイルの数を感染した数と見なしています。これらのログを詳細に調査し侵害されたアカウントを抽出します。マルウェアのログにユーザーアカウントが存在することは、そのユーザーのデバイスが感染していることを示しています。また、一つのログファイルは特定の一つのデバイスに対応していますが、そのデバイスで使用されているさまざまなリソースの複数のアカウントを含んでいる可能性があります。

※2 サイバー攻撃のためにマルウェアをサービスとして提供するビジネスモデル。マルウェアの開発者、マルウェア配信サービス提供者、利用者などから構成されます。