フィッシングキットの使用により、サイバー犯罪者は何百というフィッシングページを短期間で作成することができますが、セキュリティソリューションにすぐにブロックされるため、犯罪者はフィッシングページを迅速に大量に生成することに注力しています。メールやメッセージサービスに書かれているリンクをクリックする際は、常に注意を払う必要があります。

[本リリースは、2022年3月24日にKasperskyが発表したプレスリリースに基づき作成したものです]

Kasperskyは、2021年に469種のフィッシングキットを見つけ、約120万件のフィッシングサイトをブロックすることに成功しました。フィッシングキットとは、既成の偽Webページのテンプレートのことです。これを使用することで、経験の浅いサイバー犯罪者でも何百というフィッシングページを短期間で作成することができます。フィッシングサイトはセキュリティソリューションなどにすぐにブロックされるため、犯罪者はフィッシングページを迅速に大量に生成することに注力しています。このような状況から、メールやメッセージサービスに書かれているリンクをクリックする際は、常に注意を払う必要があります。

最も一般的なフィッシングの手口の一つに、認知度の高い有名ブランドの偽ページを作成し、ユーザーに個人データの入力を促すという方法があります。このようなサイトを手動で作成するには時間がかかる上、Web開発やサイト管理スキルが求められます。販売されているフィッシングキットを使用すれば、高度な技術スキル無しに、付属の簡易説明書だけでフィッシング攻撃を行うことが可能になっています。

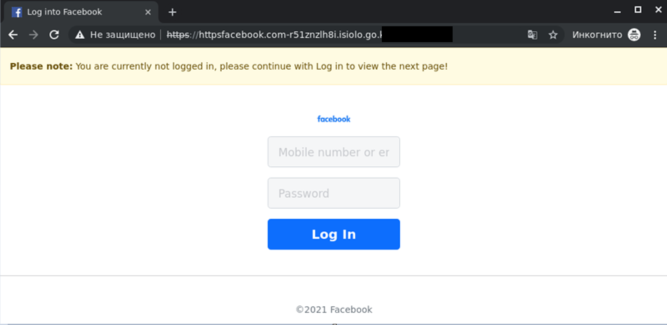

図1:「facebook.com」を含むドメイン名を使ったフィッシングページの例

図1:「facebook.com」を含むドメイン名を使ったフィッシングページの例

フィッシングキットには、偽ページのテンプレートのほかに、一般的なメッセージサービスやメールでフィッシングページへのリンクを記載し送信するスクリプトを含むものもあります。このスパム作成ソフトウェアでは、大量送信のプロセスを自動化し、フィッシングメールを何十万通と送信することが可能になります。

フィッシングキットの開発者は基本的な手口だけにとどまらず、新しい高度な開発を続けています。例えば、ジオブロックを使用し、日本語で書かれたフィッシングページは日本のIPアドレスからのみ開くようにしていました。また、検知回避ツールもあり、生成されたページに見えないコードやゴミのようなコードを追加し難読化することで、偽サイトの検知とブロックを難しくしています。

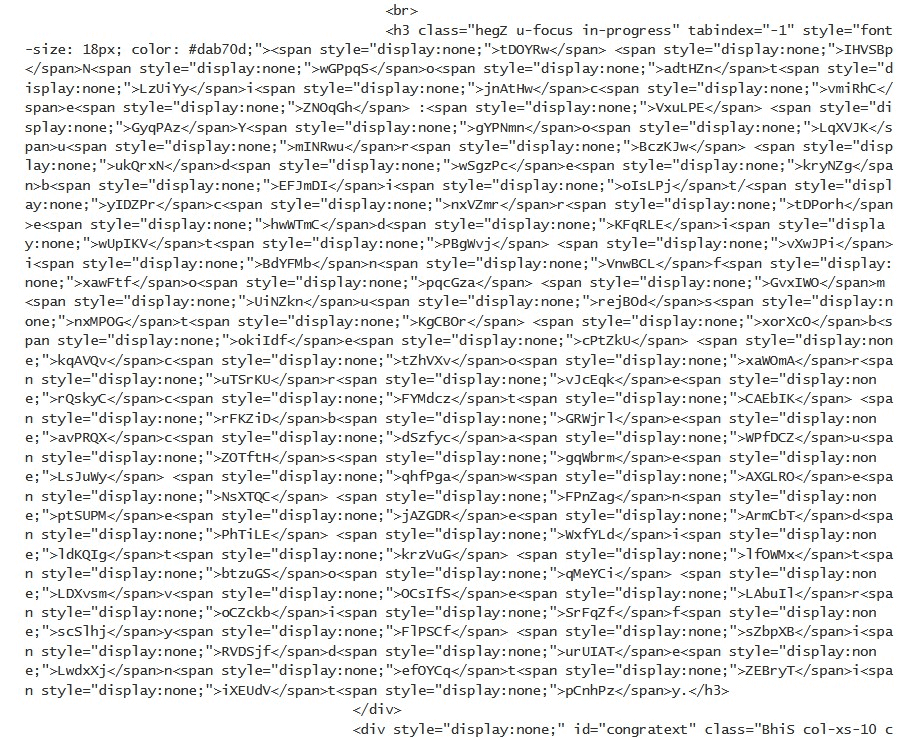

図2:ジャンクのHTMLタグの例。画面には表示されないが、検知を困難にする

図2:ジャンクのHTMLタグの例。画面には表示されないが、検知を困難にする

このコードは多くの場合、意味を持たないテキストが大量に羅列されているように見えるため、フィッシングキットの購入者、特に初心者の場合は細かく目を通すことはしません。開発者の中にはこのことを悪用し、フィッシングキットの購入者が収集したデータを窃取する目的で、情報を送信する難読化したコードを追加することもあります。

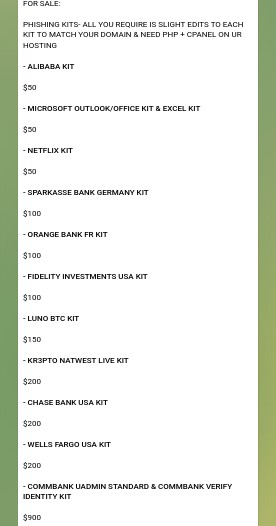

フィッシングキットは、ダークネット上やTelegramの非公開チャネルで販売されています。価格はテンプレートの複雑度によって異なりますが、フィッシング犯罪者向けのツール販売に特化したTelegramチャネルでは、50ドル~900ドルで提供されています。かなりシンプルなキットの場合、パブリックドメインで無料で提供されていることもあります。

図3:Telegramチャネルで販売されているフィッシングキット例

図3:Telegramチャネルで販売されているフィッシングキット例

開発者の多くは、フィッシングキットを含むパッケージ全体をPhishing-as-a-Service(サービスとしてのフィッシング)のようにダークネットで提供しています。このようなパッケージでは、有名ブランドの偽サイト制作から、対象の調査やフィッシングメール、窃取したデータを暗号化してクライアントに送信する作業までの包括的なデータ窃取キャンペーンの立ち上げまで、幅広いサービスを提供しています。

対策として、フィッシングキットのソースコードを入手し解析することで、そのテンプレートを使って作成されたすべての偽ページをブロックすることができます。例えば、2021年に当社のリサーチャーは469種のフィッシングキットを見つけ、その結果、約120万件のフィッシングサイトをブロックすることに成功しました。

Kasperskyのセキュリティリサーチャー、オルガ・スヴィストゥノヴァ(Olga Svistunova)は次のように述べています。「私たちは毎年、何百万というフィッシングページをブロックしています。フィッシングページの寿命はわずか数時間と短いにもかかわらず、その多くが目的を達成し、ユーザーのデータを盗み取ることに成功しています。対象範囲を広げようとすると何千もの偽ページを毎日作成しなければなりませんが、フィッシングキットによってその作業が簡単に行えます。今ではどんな素人でも独自のフィッシングページを作成できるため、メールやメッセージサービスに書かれているリンクをクリックする際は特に注意を払う必要があります」

■ フィッシングキットに関する詳細は、Securelistブログ(英語)「Phishing-kit market: what’s inside “off-the-shelf” phishing packages」でご覧いただけます。

フィッシング攻撃の被害に遭わないように、Kasperskyでは次のことを推奨しています。

・疑わしいメールのリンクはクリックしない。また、クリックする前にリンクを確認する。リンクにマウスポインタを合わせるとURLが表示されるので、スペルミスや不審な点がないかを確認することができます。

・オンラインバンキングなどのサービスには、公衆Wi-Fiからはログインしない。誰でも利用できるネットワークでは、犯罪者がWebサイトのアドレスを偽装し、偽ページにユーザーを誘導する可能性もあります。

・信頼できるセキュリティソリューションを使用し、その推奨事項に従う。セキュリティソリューションは、ほとんどの問題を自動解決するほか、必要に応じて警告も発してくれます。

・企業では、クライアントや従業員を対象にした新たなフィッシングキットを把握することを推奨します。フィッシングキットの情報は、サイバー脅威に関するデータを提供しているサービスから入手可能で、Kaspersky Threat

Intelligence Portalもその一つです。ページが正規のものか確認する場合は、リンクを検索するとフィッシングキットも含む情報を取得できます。